发现时间:2015-09-14

漏洞类型:配置错误

所属建站程序:其他

所属服务器类型:通用

所属编程语言:其他

描述:目标WEB服务器启用了OPTIONS方法。

危害:攻击者可利用options方法获取服务器的信息,进而准备进一步攻击。

解决方案:修改配置文件禁用options方法

windows 2008-2012:

请在wwwroot目录建立web.config,内容如下

<?xml version="1.0" encoding="UTF-8"?> <configuration> <system.webServer> <security> <requestFiltering> <verbs allowUnlisted="true"> <add verb="OPTIONS" allowed="false"/> </verbs> </requestFiltering> </security> </system.webServer> </configuration>

windows 2003:

控制面板-ISAPI筛选器-启用自定义重写组件,然后编辑/others/discuz/httpd.conf 如果您已有其他规则,请添加到第一条规则

RewriteEngine on

RewriteCond %{THE_REQUEST} ^(OPTIONS)

RewriteRule .* - [F]

linux:

在wwwroot目录下创建.htaccess文件,内容如下,如果您已有其他规则,请添加到第一条规则

RewriteEngine On

RewriteCond %{REQUEST_METHOD} ^(OPTIONS)

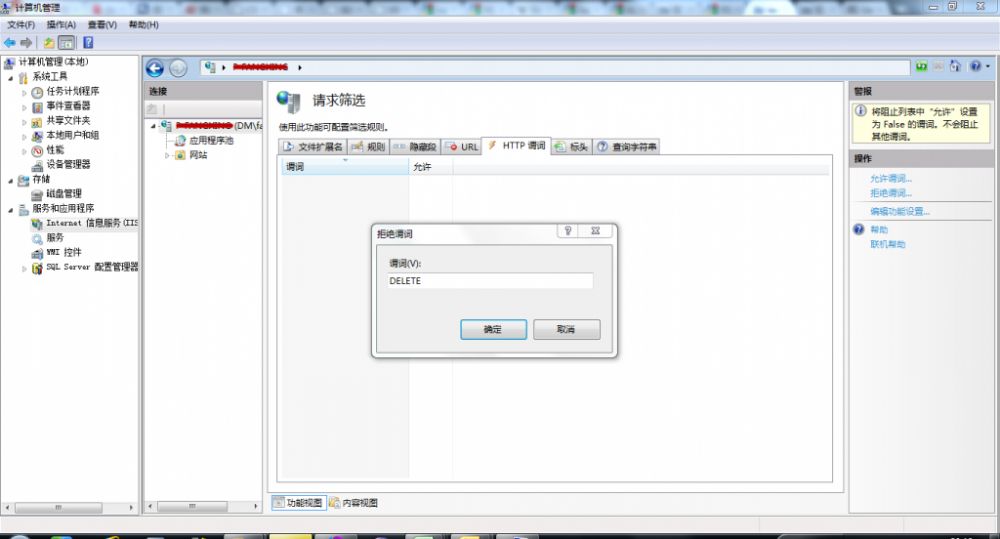

RewriteRule .* - [F]IIS 配置》请求筛选》http谓词》禁止OPTIONS 》重启IIS完毕

吉公网安备 22020202000301号